Cyber Resilience als neue Führungsaufgabe (1/2)

Dr. Sascha Pult

Es vergeht kaum ein Tag, an dem wir nicht von Cyberkriminalität lesen, hören oder bedroht werden. Sicherlich hat sich jeder schon gefragt, wie wir uns effektiv dagegen schützen können – oder zumindest so vorbereiten, dass die Auswirkungen nicht existenzbedrohend werden. Eine solche Eigenschaft wird als Widerstandsfähigkeit, auch Cyber Resilience, bezeichnet. Ein anschauliches Beispiel aus der Natur hierfür sind verschneite Bäume. Die Äste biegen sich in der Regel unter der Schneelast, brechen aber nicht. Dieses Konzept von „bend but don‘t break” findet auch in der Cyber Resilience Anwendung. Im Laufe dieses Artikels schauen wir uns diese genauer an und geben konkrete Ideen, wie wir diese Widerstandsfähigkeit in unserem Unternehmen stärken können.

Entwicklung der Cyber Security

Bereits in den 60er-Jahren des letzten Jahrhunderts haben die ersten Computer Einzug in die Unternehmen gefunden. Seitdem hat sich viel getan. Mit dem Aufschwung des Internets und der kontinuierlichen Vernetzung entstanden auch neue Geschäftsmodelle wie Social Media, Onlineshops, Streaming-Dienste. Heute sind viele Unternehmensprozesse über die Unternehmensgrenzen hinweg digitalisiert. Es werden dazu Kunden und Lieferanten an die eigenen Systeme angebunden und Teile der IT-Lösungen in die Cloud ausgelagert.

Doch wo Licht ist, findet man häufig auch Schatten. Mit der zunehmenden Vernetzung haben Kriminelle diesen Markt für sich erkannt. In einem Forschungsprojekt in den 70er-Jahren wurde der erste Schadcode Creeper entwickelt. Heute werden die Unternehmen von Wirtschaftsspionage, Erpressungen durch Ransomware oder Datendiebstahl bedroht. Hinzu kommt eine steigende Komplexität in einer vernetzten Wertschöpfungskette, die anfälliger für menschliche und technische Fehler wird. Diese wirken sich dann auf die Verfügbarkeit von Geschäftsprozessen aus. Der erweiterte Bereich der IT-Systeme innerhalb der gesamten Wertschöpfungskette wird auch als Cyberraum bezeichnet.

Die Grenzen des Cyberraums, die es zu schützen gilt, fordern gegenwärtig Unternehmen heraus. Wurden die Grenzen früher mit Massnahmen wie Firewalls, Virenscannern und Benutzerrechten abgesichert, sind diese heute stetig in Bewegung. So kann sich ein Angreifer aus der Vielzahl der Unternehmen eins aussuchen und einen Einbruch versuchen. Bei einem Misserfolg zieht er zum nächsten Unternehmen. Es steht eine nahezu endlose Zahl an potenziellen Zielen zur Verfügung. Unternehmen stehen dagegen einer Vielzahl von verschiedenen Bedrohungen, Schwachstellen und Angreifern gegenüber. Mit den sich ändernden Bedrohungen im Cyberraum sind einzelne Massnahmen der IT Security oft nicht mehr ausreichend. Was benötige ich als Unternehmen also, um meinen Schutz entsprechend auszurichten?

Informationssicherheit, Cyber Security und Cyber Resilience

Wenn es um die Definition von adäquaten Schutzmassnahmen geht, gibt es verschiedene Konzepte und Begrifflichkeiten: Informationssicherheit, IT oder Cyber Security und Cyber Resilience. In der Informationssicherheit geht es darum, IT-Risiken zu managen, die Verfügbarkeit von Geschäftsprozessen sicherzustellen und Informationen wie Kundendaten, Produktionsinformationen, Preiskalkulationen oder Mitarbeiterdaten zu schützen. Dabei können diese Geschäftsprozesse und Informationen sowohl digital in Computer- oder Speichersystemen als auch analog auf Papier verarbeitet werden. Für den Schutzbedarf legt man verschiedene Ausprägungen fest. Dies sind häufig Verfügbarkeit, Vertraulichkeit und Integrität.

Um ein Managementsystem für die Informationssicherheit (Information Security Management System, ISMS) im Unternehmen aufzubauen, bietet die ISO-27000-Normen-Familie eine gute Grundlage. Vielfach bestehen auch Überlappungen mit anderen Bereichen wie dem Datenschutz, der Exportkontrolle oder den Trade Secrets. Diese sollten in einem integrativen System gemeinsam adressiert werden.

Abgeleitet aus dem Schutzbedarf werden dann konkrete technische und organisatorische Massnahmen geplant und implementiert. Dies ist die Domäne der IT-Sicherheit oder Cyber Security. Hierzu zählen Rechtemanagement und Zugriffskontrollen, Verschlüsselung von Daten mittels Kryptographie, Firewalls, Proxies, Virenscanner, Logging und weitere Massnahmen. Auch organisatorische Massnahmen wie ein Schwachstellen-Management gehören dazu.

Allerdings kann die Idee der 100-prozentigen Sicherheit inzwischen als obsolet betrachtet werden. Die Frage ist nicht mehr, ob mein Unternehmen „gehacked“ wird, sondern wann und wie schnell ich als Unternehmen darauf reagieren kann. Doch was bedeutet das für mich? Eine Antwort darauf kann eine verbesserte Widerstandsfähigkeit resp. Resilienz sein. Ganz allgemein versteht man unter der Resilienz eines Unternehmens dessen Fähigkeit, trotz kurzfristiger Ereignisse, den Geschäftsbetrieb aufrechtzuerhalten – eine existenzielle Frage. Solche Ereignisse können Engpässe in den Lieferketten wie während des Schiffunglücks im Suez Kanal oder die aktuelle COVID-19-Pandemie sein.

Übertragen auf die Cyber Security ist die Cyber Resilience die Fähigkeit, auf einen Vorfall vorbereitet zu sein, diesen beheben, seine Auswirkung begrenzen und die Verfügbarkeit der Geschäftsprozesse sicherstellen zu können. Ein solcher Vorfall kann ein erfolgreicher Hack der IT-Infrastruktur sein, aber auch ein menschlicher Fehler bei der Administration oder ein defektes Update. Neben den eher reaktiven Aktivitäten kommt die kontinuierliche Verbesserung dieser Fähigkeit durch Analysieren des Umfelds, Lernen und Anpassungen hinzu.

Aufbau und Stärkung der Cyber Resilience

Um eine solche Cyber Resilience zu etablieren, müssen verschiedene Bereiche im Unternehmen zusammenspielen: Informationssicherheit, IT Security, IT Operations, Business Continuity Management und die Unternehmensleitung für schnelle Entscheidungen im Rahmen ihrer Governance-Rolle.

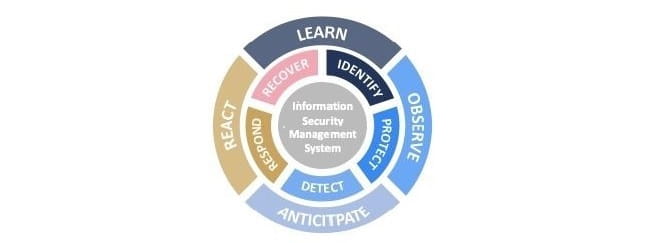

Für einen integrativen Ansatz kann das oben beschriebene Information Security Management System (ISMS) den regulatorischen Rahmen aus Sicht der Governance definieren. Über das ISMS werden die Vorgaben im Hinblick auf die Informationssicherheit definiert. Damit werden auch grundlegende betriebliche Prozesse eingefordert, wie zum Beispiel ein geordneter und dokumentierter IT- Betrieb, Patch Management, Schwachstellen-Management, Systemüberwachung.

Das Cyber Security Framework des National Institute of Standards and Technology (NIST) bietet die reaktiven Fähigkeiten, um auf einen Vorfall zu reagieren. Zunächst werden Teile des ISMS operativ umgesetzt. Dazu werden die kritischen Geschäftsprozesse und Assets im Unternehmen identifiziert und grundlegend geschützt (Identify und Protect). Ein kontinuierliches Erkennen (Detect) von verdächtigen Events, die auf einen Cyber-Vorfall hindeuten, ist essenziel, um zeitnah darauf reagieren zu können. Ebenso beinhaltet das Framework die Fähigkeiten, um auf einen Vorfall zu reagieren, diesen zu bereinigen und die Funktionalitäten der Geschäftsprozesse und Assets wieder herzustellen (Respond und Recover).

Die proaktiven Komponenten kommen aus dem Resilience Engineering Framework. Es unterstützt das Unternehmen, Veränderungen in der Bedrohungslage wahrzunehmen (Monitor), die Auswirkungen auf das Unternehmen zu bewerten (Anticipate) und die notwendigen Anpassungen zu definieren (Respond). Es fügt ebenfalls die Fähigkeit des organisatorischen Lernens (Learn) hinzu. Über das Lernen werden auch die Aktivitäten zum Trainieren und Üben der Bausteine im integrativen Framework adressiert, zum Beispiel der regelmässige Test eines Security-Incident-Management-Prozesses.

Zeit zu handeln

Leider sind heute in vielen Unternehmen diese Grundvoraussetzungen für eine Cyber Resilience noch nicht gegeben. Viele Angriffe bleiben lange Zeit unentdeckt. Die durchschnittliche Dauer bis zur Erkennung eines Hacks im Unternehmen liegt noch immer über 200 Tagen. Ebenso ist die Fähigkeit, aus den verfügbaren Informationen über Schwachstellen und Bedrohungen die geeigneten Massnahmen abzuleiten, häufig unterentwickelt. Ein massgeblicher Angriffsvektor sind Schwachstellen und Konfigurationsfehler in den Systemen.

Jedes Unternehmen muss inzwischen damit rechnen, das Ziel eines Cyber-Vorfalls zu werden. Wichtig ist daher, dass ich mich als Teil der Führungsaufgabe mit dem Thema strukturiert, umfänglich und integrativ beschäftige. Dazu kann ich zunächst ein Cyber Security Framework auswählen, an den Bedarf meines Unternehmens anpassen, Massnahmen zur Umsetzung definieren und implementieren. Welches Framework ich dazu auswähle ist erst mal zweitrangig. Sollte mein Geschäftsmodell spezielle Anforderungen, zum Beispiel für eine Zertifizierung nach NIST oder ISO erfordern, ist das natürlich zu berücksichtigen. Und ob ich wirklich vorbereitet bin, prüfe ich am besten mit regelmässigen Cyber-Security-(Simulations-)Übungen.

###

Lesen Sie auch den Artikel von Dr. Sascha Pult, Kompetenzcenterleiter und Dozent für Cyber Security Management an der Kalaidos Fachhochschule Schweiz.

Klicken Sie auf das Bild, um den Artikel im PDF-Format zu öffnen.

Quellen und weiterführende Informationen

ISO/IEC 27001 Information Security Management.

National Institute of Standards and Technology (NIST). Cyber Security Framework.

Diese Seite teilen

Cyber Security Management (Podcast) (2/2)

Dr. Sascha Pult, IT-Spezialist mit Fokus auf Cyber Security, im Kalaidos Talk.